Terraform 终极教程:从入门到精通(2025 年指南)

目录

12. 常见陷阱及故障排除

延伸阅读

目录

-

- 如何使用本教程

- 关键概念

-

- Terraform是什么?

- 为什么要使用 Terraform?

- 入门

- 你的第一个 Terraform 配置

- Terraform 工作流

- 实际应用案例

- 多层Web应用程序部署

- 多云 Kubernetes 集群

-

- HCL基础知识

- 资源和数据来源

- 变量和输出

- 模块

- 状态和后端配置

- 函数和表达式

-

- CLI 概述

- 基本命令

- 状态管理命令

- 工作区命令

- 控制台和格式化命令

- 调试和故障排除

-

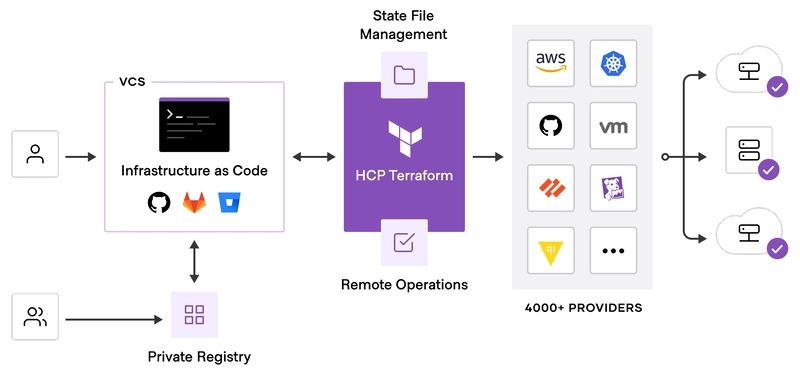

- HCP Terraform 简介

- 设置 HCP Terraform

- 管理工作区

- 远程状态管理

- 协作功能

- 安全与合规

-

- 企业概览

- 安装和设置

- 用户管理和基于角色的访问控制

- 工作区和团队

- VCS集成

- API 和自动化

-

- Terraform CDK 简介

- 支持的编程语言

- 为 Terraform 设置 CDK

- 编写 CDK 结构

- 合成 Terraform 配置

- 最佳实践和模式

-

- 了解 Terraform 提供程序

- 热门供应商概览

- 提供商配置

- 使用多个提供商

- 提供商版本控制

- 定制和社区服务提供商

-

- 插件系统概述

- 开发定制供应商

- 提供商 SDK

- 测试插件

-

- Terraform Registry 概述

- 出版服务提供商

- 发布模块

- 出版政策库

-

- 使用工作区

- 实施模块化设计

- 利用远程状态

- 为基础设施实施 CI/CD

- 利用数据源进行动态配置

- 实施强命名规范

-

- 状态文件冲突

- 提供商版本冲突

- 资源依赖问题

- 硬编码凭证

-

- 关键概念回顾

- Terraform 之旅的下一步

-

- 官方文件

- 推荐书籍

- 社区资源

- 高级主题

1. 教程概述

欢迎来到Terraform 综合教程!本指南旨在帮助您从 Terraform 的初学者成长为高级用户,Terraform 是 HashiCorp 强大的基础设施即代码 (IaC) 工具。

如何使用本教程

- 从头开始:如果您是 Terraform 新手,请从 Terraform 简介部分开始,按顺序进行。

- 跳转到特定主题:如果您已经熟悉 Terraform 的基础知识,可以直接跳转到您感兴趣的部分。

- 实践操作:本教程中包含代码片段和练习。我们强烈建议您跟随教程步骤,并在您自己的基础设施上进行练习。

- 参考资料:请参考官方 Terraform 文档以获取最新信息。

关键概念

在深入学习之前,请先熟悉以下基本概念:

- 基础设施即代码(IaC):通过机器可读的定义文件管理和配置基础设施。

- 声明式语法:Terraform 使用声明式语言,这意味着您描述基础设施的预期最终状态,而 Terraform 决定如何实现它。

- 状态管理:Terraform 会跟踪基础设施的当前状态,使其能够进行增量更改。

现在,让我们深入了解 Terraform!

2. Terraform 简介

Terraform是什么?

Terraform是由HashiCorp开发的开源基础设施即代码(IaC)软件工具。它允许用户使用声明式配置语言来定义和配置数据中心基础设施。

为什么要使用 Terraform?

- 多云部署:支持多个云提供商,能够跨不同平台管理资源。

- 基础设施版本控制:基础设施代码可以像应用程序代码一样进行版本控制、共享和协作。

- 减少人为错误:将基础设施定义为代码可以最大限度地降低手动配置错误的风险。

- 提高效率:实现基础设施的自动配置和管理,节省时间和资源。

入门

安装

- 访问Terraform 下载页面。

- 下载适合您操作系统的软件包。

- 解压下载的文件,并将

terraform二进制文件移动到系统 PATH 环境变量中的某个目录。

打开终端并运行以下命令来验证安装:

terraform version

您应该看到类似如下的输出:

Terraform v1.5.0

on darwin_amd64

你的第一个 Terraform 配置

让我们创建一个简单的配置来启动一个 AWS EC2 实例。创建一个名为 `.config` 的文件main.tf,内容如下:

provider "aws" {

region = "us-west-2"

}

resource "aws_instance" "example" {

ami = "ami-0c55b159cbfafe1f0"

instance_type = "t2.micro"

tags = {

Name = "terraform-example"

}

}

此配置会执行以下操作:

- 指定 AWS 作为提供商并设置区域。

- 定义具有特定 AMI 和实例类型的 EC2 实例资源。

- 为实例添加标签以便于识别。

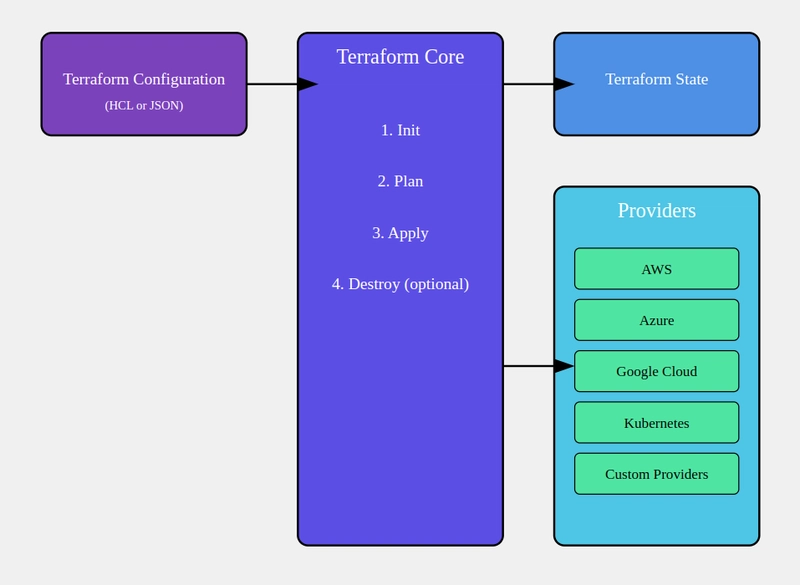

Terraform 工作流

Terraform 的基本工作流程包含三个步骤:

- 请在 Terraform 配置文件中定义资源。

- 计划:预览 Terraform 将对您的基础架构进行的更改。

- 应用:执行对基础设施的计划变更。

让我们通过示例配置来完成这个工作流程:

- 在项目目录中初始化 Terraform:

terraform init

- 预览 Terraform 将进行的更改:

terraform plan

- 应用更改:

terraform apply

Terraform 将显示即将进行的更改并提示确认。输入yes以继续。

管理您的基础设施

要更新基础架构,请修改配置main.tf文件并terraform apply重新运行。Terraform 将计算配置与当前状态之间的差异,并仅应用必要的更改。

摧毁你所建立的基础设施:

terraform destroy

最佳实践

- 使用版本控制:使用 Git 等版本控制系统跟踪您的 Terraform 配置。

- 实现远程状态存储:通过远程存储状态文件来促进团队协作。

- 利用模块:使用 Terraform 模块组织和重用您的代码。

- 申请前先审查计划:务必

terraform plan事先terraform apply了解所做的更改。 - 利用变量和输出:通过使用变量和输出,使您的配置更加灵活和信息丰富。

至此,我们对 Terraform 的介绍就结束了。在接下来的章节中,我们将深入探讨 Terraform 的特性和高级用法。

3. 配置语言

Terraform 使用其自身的配置语言,称为HashiCorp 配置语言 (HCL)。HCL 的设计兼顾了人类可读性和机器友好性,从而简化了基础设施即代码的定义和管理。本节将深入探讨 Terraform 配置语言的核心组件和特性。

3.1 HCL基础知识

HCL 是一种结构化的配置语言,专注于声明代表基础设施对象的资源。理解 HCL 的基本概念对于编写有效的 Terraform 配置至关重要。

积木

在 HCL 中,块是基础容器,用于封装相关的配置。每个块都有特定的类型,并且可以包含标签和定义其属性的主体。

block_type "label_one" "label_two" {

// Block body

key = "value"

}

例子:

resource "aws_instance" "web" {

ami = "ami-a1b2c3d4"

instance_type = "t2.micro"

tags = {

Name = "HelloWorld"

}

}

论点

参数通过为名称赋值来定义代码块中的特定属性。

image_id = "abc123"

使用示例:

resource "aws_instance" "example" {

instance_type = var.instance_type

}

评论

HCL 支持单行注释和多行注释,这对于记录和解释配置非常有用。

# This is a single-line comment

/*

This is a

multi-line comment

*/

3.2 资源和数据来源

资源

资源是 Terraform 中最关键的元素,代表您想要创建、更新或管理的基础设施组件。

resource "aws_instance" "web" {

ami = "ami-a1b2c3d4"

instance_type = "t2.micro"

tags = {

Name = "HelloWorld"

}

}

要点:

- 类型:指定资源类型(例如,

aws_instance)。 - 名称:配置中的本地名称(例如,

web)。 - 属性:定义资源的特性。

数据来源

数据源使 Terraform 能够从外部源或其他 Terraform 配置中获取和利用信息。它们对于引用现有基础设施而无需直接管理至关重要。

data "aws_ami" "ubuntu" {

most_recent = true

filter {

name = "name"

values = ["ubuntu/images/hvm-ssd/ubuntu-focal-20.04-amd64-server-*"]

}

filter {

name = "virtualization-type"

values = ["hvm"]

}

owners = ["099720109477"] # Canonical

}

使用案例:

- 正在检索最新的亚马逊机器映像 (AMI)。

- 访问来自其他云提供商或服务的数据。

3.3 变量和输出

输入变量

输入变量允许您对 Terraform 配置进行参数化,使其更加灵活和可重用。

variable "instance_type" {

description = "The type of EC2 instance to launch"

type = string

default = "t2.micro"

}

使用输入变量:

resource "aws_instance" "example" {

instance_type = var.instance_type

}

好处:

- 增强模块化。

- 无需修改代码库即可实现配置自定义。

输出值

输出值提供有关 Terraform 配置创建的资源的信息。它们作为返回值,允许您在部署后访问资源属性。

output "instance_ip_addr" {

value = aws_instance.server.private_ip

description = "The private IP address of the main server instance."

}

使用案例:

- 部署后显示重要信息。

- 在模块之间传递数据。

3.4 模块

模块是可重用的、自包含的 Terraform 配置包,用于管理基础设施的特定方面。它们有助于提高代码组织性、可重用性和可维护性。

module "vpc" {

source = "terraform-aws-modules/vpc/aws"

version = "2.77.0"

name = "my-vpc"

cidr = "10.0.0.0/16"

azs = ["us-west-2a", "us-west-2b", "us-west-2c"]

private_subnets = ["10.0.1.0/24", "10.0.2.0/24", "10.0.3.0/24"]

public_subnets = ["10.0.101.0/24", "10.0.102.0/24", "10.0.103.0/24"]

enable_nat_gateway = true

enable_vpn_gateway = true

tags = {

Terraform = "true"

Environment = "dev"

}

}

优势:

- 简化复杂配置。

- 通过标准化模块推广最佳实践。

- 促进团队间的协作。

3.5 状态和后端配置

Terraform 维护一个状态文件来跟踪它管理的资源。该状态对于将实际资源映射到配置、跟踪元数据以及优化大型基础设施的性能至关重要。

本地状态与远程状态

- 本地状态:默认情况下,Terraform 将状态存储在名为 . 的本地文件中

terraform.tfstate。适用于小型项目或个人使用。

# No additional configuration needed for local state

- 远程状态:建议在团队环境中远程存储状态,以实现协作和状态锁定,防止并发修改。

示例:配置 S3 后端

terraform {

backend "s3" {

bucket = "mybucket"

key = "path/to/my/key"

region = "us-east-1"

}

}

远程办公的优势:

- 增强安全性和可靠性。

- 促进团队协作。

- 支持状态锁定以防止冲突。

3.6 函数和表达式

Terraform 包含各种内置函数,可以在表达式中使用这些函数来操作和组合值,从而增强配置的灵活性。

locals {

current_time = formatdate("DD MMM YYYY hh:mm ZZZ", timestamp())

}

output "current_time" {

value = local.current_time

description = "The formatted current timestamp."

}

解释:

formatdate将当前时间戳格式化为人类可读的字符串。timestamp()获取当前时间。

常用功能:

concat:合并多个列表或字符串。lookup:从映射中检索值,并提供默认回退值。length返回字符串、列表或映射的长度。

视觉概览

图:此图说明了 Terraform 配置文件中的不同元素如何相互作用和相互关联。

HCL的声明性

Terraform 的配置语言是声明式的,这意味着您只需指定基础设施的预期最终状态,Terraform 就会自动确定实现该状态所需的步骤。掌握 HCL 概念能够帮助您构建更复杂、更高效的基础设施配置,从而充分发挥 Terraform 的强大功能。

4. Terraform CLI

Terraform命令行界面 (CLI)是运行 Terraform 命令的主要界面。它为跨所有提供商部署和管理基础设施提供了一致的界面。

4.1 CLI 概述

Terraform CLI 是一个名为 Terraform CLI 的单个二进制文件terraform。它包含各种命令,可帮助您高效地管理基础架构。

4.2 基本命令

terraform init

通过下载必要的提供程序插件和设置后端来初始化 Terraform 工作目录。

terraform init

terraform plan

创建一个执行计划,显示 Terraform 将对您的基础架构进行的更改,但不实际应用这些更改。

terraform plan

terraform apply

应用必要的更改,使配置达到所需的状态。

terraform apply

terraform destroy

销毁由特定 Terraform 配置管理的所有远程对象。

terraform destroy

4.3 状态管理命令

terraform show

从状态文件或计划文件中提供人类可读的输出结果。

terraform show

terraform state list

列出 Terraform 状态中的资源。

terraform state list

terraform state mv

移动状态中的项目,这对于重命名资源非常有用。

terraform state mv 'aws_instance.example' 'aws_instance.new_name'

4.4 工作区命令

工作区允许您管理单个配置的多个状态,从而实现环境分离(例如,开发、暂存、生产)。

terraform workspace new

创建一个新的工作区。

terraform workspace new dev

terraform workspace select

切换到不同的工作区。

terraform workspace select prod

4.5 控制台和格式化命令

terraform console

提供交互式控制台以评估表达式,这对于调试和测试配置非常有用。

terraform console

terraform fmt

将 Terraform 配置文件重写为规范格式和样式,确保代码库的一致性。

terraform fmt

4.6 调试和故障排除

TF_LOG

您可以设置TF_LOG环境变量以启用详细日志,用于调试目的。

export TF_LOG=TRACE

terraform validate

在不访问任何远程服务的情况下验证 Terraform 文件的语法。

terraform validate

5. HCP Terraform

HashiCorp Cloud Platform (HCP) Terraform是一项托管服务,可为 Terraform 提供协作和治理功能。

5.1 HCP Terraform 简介

HCP Terraform 提供:

- 远程状态存储:为您的 Terraform 状态文件提供安全可靠的存储。

- 版本控制集成:与您的版本控制系统无缝集成。

- 团队协作功能:通过基于角色的访问控制,促进团队成员之间的协作。

- 使用 Sentinel 的策略即代码:使用 Sentinel 策略强制执行合规性和治理。

5.2 设置 HCP Terraform

- 注册 HCP 帐户:访问HCP Terraform 网站创建帐户。

- 创建组织:在 HCP 组织内组织您的 Terraform 项目。

- 创建项目:在您的组织内,创建项目来管理不同的基础设施组件。

- 配置 Terraform 以使用 HCP:

terraform {

cloud {

organization = "your-org-name"

workspaces {

name = "your-workspace-name"

}

}

}

5.3 工作区管理

HCP Terraform 中的工作区允许您在单个项目中管理多个环境或配置。

创建新工作区:

- 导航至您的 HCP Terraform 控制面板。

- 点击“创建工作区”。

- 选择一个名称并配置必要的设置。

5.4 远程状态管理

HCP Terraform 会自动管理您的状态文件,确保它们安全存储且易于访问。

访问其他工作区中的状态数据:

data "terraform_remote_state" "vpc" {

backend = "remote"

config = {

organization = "your-org-name"

workspaces = {

name = "vpc-production"

}

}

}

5.5 协作功能

HCP Terraform 提供强大的协作工具,包括:

- 基于角色的访问控制(RBAC):定义团队成员的角色和权限。

- 共享变量集:在多个工作区之间共享变量。

- 运行触发器:自动化工作区依赖关系和编排。

5.6 安全与合规

- Sentinel 政策:实施治理和合规性检查。

- 详细审计日志:跟踪变更和访问情况,以进行安全审计。

- 私有模块注册表:安全地托管和管理私有 Terraform 模块。

6. Terraform 企业版

Terraform Enterprise是 Terraform Cloud 的自托管发行版,提供专为企业环境量身定制的高级协作和治理功能。

6.1 企业概览

Terraform Enterprise 的主要特性包括:

- 私有基础设施:在您自己的基础设施中托管 Terraform Enterprise。

- SAML 单点登录 (SSO):与贵组织的 SSO 集成,实现安全访问。

- 审计日志:用于监控和合规性的全面日志。

- 集群实现高可用性:通过集群部署确保正常运行时间和可靠性。

目录结构

├── environments/

│ ├── dev/

│ │ ├── main.tf

│ │ ├── variables.tf

│ │ └── terraform.tfvars

│ ├── staging/

│ │ ├── main.tf

│ │ ├── variables.tf

│ │ └── terraform.tfvars

│ └── prod/

│ ├── main.tf

│ ├── variables.tf

│ └── terraform.tfvars

├── modules/

│ ├── networking/

│ │ ├── main.tf

│ │ ├── variables.tf

│ │ └── outputs.tf

│ ├── compute/

│ │ ├── main.tf

│ │ ├── variables.tf

│ │ └── outputs.tf

│ └── database/

│ ├── main.tf

│ ├── variables.tf

│ └── outputs.tf

├── global/

│ └── iam/

│ ├── main.tf

│ ├── variables.tf

│ └── outputs.tf

└── terraform.tfstate.d/

6.2 安装和设置

- 准备环境:确保您有一台安装了 Docker 的 Linux 服务器。

- 下载安装脚本:从Terraform Enterprise 下载页面获取最新的安装脚本。

- 运行安装程序:

./install.sh

- 完成初始配置:按照提示配置您的 Terraform Enterprise 实例。

6.3 用户管理和基于角色的访问控制

Terraform Enterprise 采用基于团队的权限模型来管理用户访问权限。

resource "tfe_team" "developers" {

name = "developers"

organization = "your-org-name"

}

resource "tfe_team_access" "dev_access" {

access = "write"

team_id = tfe_team.developers.id

workspace_id = tfe_workspace.app.id

}

6.4 工作区和团队

创建工作区:

resource "tfe_workspace" "app" {

name = "my-app-workspace"

organization = "your-org-name"

auto_apply = true

}

6.5 VCS 集成

将 Terraform Enterprise 与版本控制系统 (VCS) 集成,以简化工作流程。

resource "tfe_oauth_client" "github" {

organization = "your-org-name"

api_url = "https://api.github.com"

http_url = "https://github.com"

oauth_token = "your-github-token"

service_provider = "github"

}

6.6 API 和自动化

Terraform Enterprise 提供了一个全面的自动化 API。以下示例使用命令curl创建新的运行:

curl \

--header "Authorization: Bearer $TOKEN" \

--header "Content-Type: application/vnd.api+json" \

--request POST \

--data @payload.json \

https://app.terraform.io/api/v2/runs

7. Terraform CDK

Terraform 云开发工具包 (CDKTF)允许您使用熟悉的编程语言来定义和配置基础设施。

7.1 Terraform CDK 简介

CDK for Terraform 使您能够使用 TypeScript、Python、Java、C# 或 Go 等语言定义您的基础架构,从而为许多开发人员提供更熟悉的开发体验。

7.2 支持的编程语言

- TypeScript/JavaScript

- Python

- Java

- C#

- 去

7.3 设置 Terraform 的 CDK

- 安装 Node.js 和 npm:请确保已安装Node.js和 npm。

- 安装 CDKTF CLI:

npm install -g cdktf-cli

- 初始化一个新的 CDKTF 项目:

cdktf init --template="typescript" --local

7.4 编写 CDK 结构

以下是使用 TypeScript 定义 AWS S3 存储桶的示例:

import { Construct } from 'constructs';

import { App, TerraformStack } from 'cdktf';

import { AwsProvider, S3Bucket } from './.gen/providers/aws';

class MyStack extends TerraformStack {

constructor(scope: Construct, name: string) {

super(scope, name);

new AwsProvider(this, 'AWS', {

region: 'us-west-1',

});

new S3Bucket(this, 'MyBucket', {

bucket: 'my-terraform-cdk-bucket',

});

}

}

const app = new App();

new MyStack(app, 'my-stack');

app.synth();

7.5 合成 Terraform 配置

要从 CDK 代码生成 Terraform JSON 配置:

cdktf synth

7.6 最佳实践和模式

- 运用面向对象原则:创建可重用的组件,简化您的基础架构代码。

- 利用类型检查:利用你所选编程语言的类型系统来确保更安全的基础架构代码。

- 利用 CDK 的内置差异比较功能:在应用更改之前预览更改,以了解其影响。

8. 提供者的使用

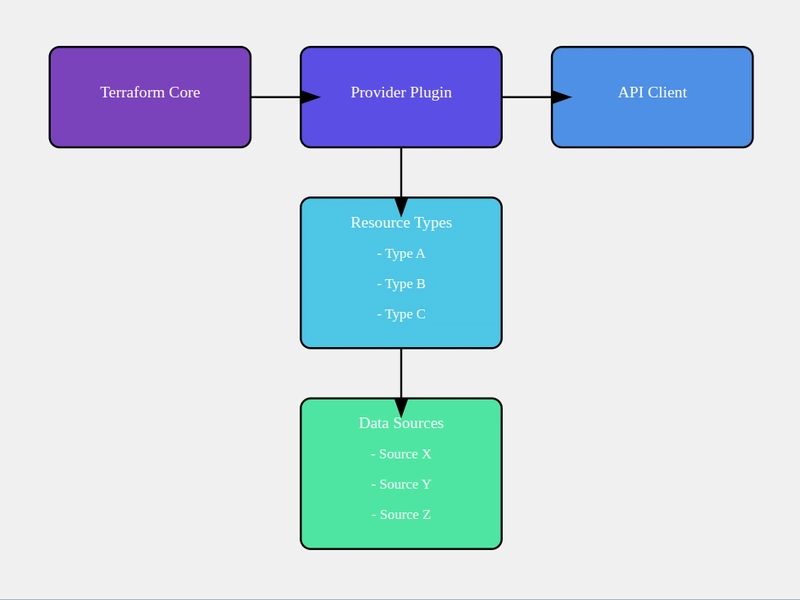

Providers是 Terraform 用于与云提供商、SaaS 提供商和其他 API 进行交互的插件。

8.1 理解 Terraform 提供程序

提供程序定义和管理资源。它们充当 Terraform 和外部 API 之间的转换层,使 Terraform 能够与各种服务进行交互。

8.2 热门供应商概览

一些热门供应商包括:

- AWS

- Azure

- Google Cloud

- Kubernetes

- Docker

8.3 提供商配置

配置服务提供商包括指定其设置和凭据。

示例:配置 AWS 提供商

provider "aws" {

region = "us-west-2"

access_key = "my-access-key"

secret_key = "my-secret-key"

}

8.4 使用多个提供商

您可以通过设置别名,在单个配置中使用多个提供程序。

provider "aws" {

alias = "west"

region = "us-west-2"

}

provider "aws" {

alias = "east"

region = "us-east-1"

}

resource "aws_instance" "west_instance" {

provider = aws.west

# ...

}

resource "aws_instance" "east_instance" {

provider = aws.east

# ...

}

8.5 提供商版本控制

指定提供商版本以确保兼容性和稳定性。

terraform {

required_providers {

aws = {

source = "hashicorp/aws"

version = "~> 3.0"

}

}

}

8.6 定制和社区服务提供商

您可以创建自定义提供程序或利用社区开发的提供程序来扩展 Terraform 的功能。

示例:使用自定义提供程序

terraform {

required_providers {

mycloud = {

source = "mycorp/mycloud"

version = "~> 1.0"

}

}

}

9. 插件开发

Terraform 插件扩展了 Terraform 的功能,使其能够管理更多种类的资源和服务。

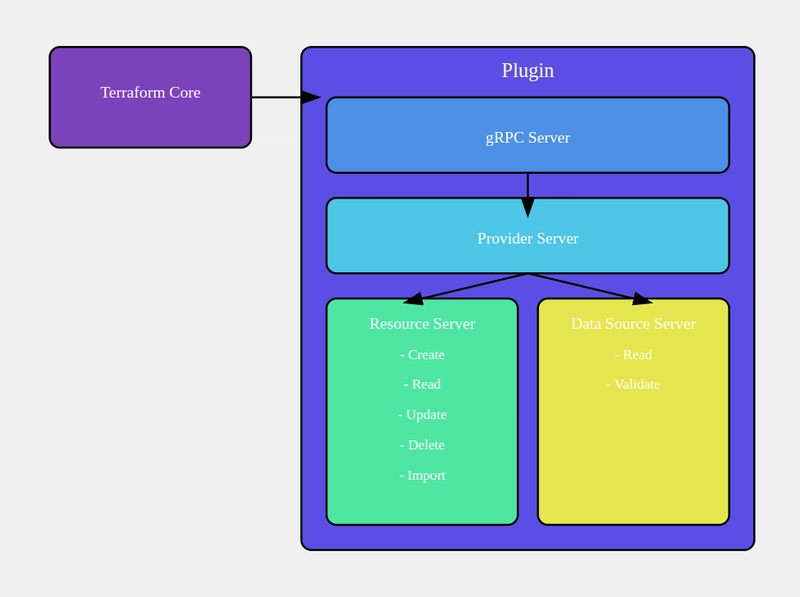

9.1 插件系统概述

Terraform 插件是独立的应用程序,它们通过 gRPC 与 Terraform 通信。它们负责管理资源和数据源的生命周期。

9.2 开发定制供应商

开发自定义提供商:

- 设置 Go 开发环境:确保您已安装并配置 Go。

- 使用 Terraform 插件框架:利用 HashiCorp 的 Terraform 插件框架来构建提供程序。

- 实现 CRUD 操作:定义资源的创建、读取、更新和删除操作。

9.3 提供商 SDK

Terraform 插件框架提供了用于开发提供程序的工具和接口。以下是 Go 语言的基本结构:

package main

import (

"context"

"github.com/hashicorp/terraform-plugin-framework/datasource"

"github.com/hashicorp/terraform-plugin-framework/provider"

"github.com/hashicorp/terraform-plugin-framework/resource"

)

type myProvider struct{}

func (p *myProvider) Metadata(_ context.Context, _ provider.MetadataRequest, resp *provider.MetadataResponse) {

resp.TypeName = "myprovider"

}

func (p *myProvider) Configure(context.Context, provider.ConfigureRequest, *provider.ConfigureResponse) {}

func (p *myProvider) Resources(_ context.Context) []func() resource.Resource {

return []func() resource.Resource{

NewExampleResource,

}

}

func (p *myProvider) DataSources(_ context.Context) []func() datasource.DataSource {

return []func() datasource.DataSource{

NewExampleDataSource,

}

}

func New() provider.Provider {

return &myProvider{}

}

func main() {

provider.Serve(New)

}

9.4 测试插件

Terraform 为提供者提供了一个测试框架,以确保可靠性和正确性。

Go 语言示例测试:

func TestAccExampleResource(t *testing.T) {

resource.Test(t, resource.TestCase{

ProtoV6ProviderFactories: testAccProtoV6ProviderFactories,

Steps: []resource.TestStep{

{

Config: testAccExampleResourceConfig,

Check: resource.ComposeAggregateTestCheckFunc(

resource.TestCheckResourceAttr("myprovider_example.test", "name", "test"),

),

},

},

})

}

9. Terraform 中的插件开发

Terraform 由两个主要组件构成:

- Terraform Core:这是与插件交互以管理基础设施的核心二进制文件。它提供了一个标准化的接口,使用户能够与各种云提供商、数据库、服务和内部工具进行交互。

- Terraform 插件:这些是独立的、可执行的二进制文件,通常用 Go 语言编写,通过 RPC(远程过程调用)接口与 Terraform Core 通信。Terraform 支持一种名为“提供程序”的插件类型,每个提供程序集成特定的服务或工具。例如,AWS 提供程序和cloud-init 提供程序。

入门

要深入了解插件的开发和使用:

- 探索Terraform Core 如何与插件交互。

- 回顾HashiCorp 开发人员在构建提供程序时遵循的设计原则。

- 了解插件框架的优势以及为什么推荐给服务提供商开发团队。

- 尝试一些实践教程,例如使用 Terraform 插件框架实现提供程序。

- 访问 GitHub 上的这些模板存储库:terraform-provider-scaffolding-framework。

开发和共享提供商

- 使用框架文档构建新的提供程序。

- 使用SDKv2 文档维护现有提供商。

- 将您的提供程序发布到 Terraform Registry,使其可公开访问。

- 获得HashiCorp 的官方批准和验证。合作伙伴提供商将在 Terraform Registry 中获得特殊徽章。

- 对于内部使用,请使用私有注册表在组织内部私下共享提供商。

10.注册出版

Terraform Registry是一个交互式平台,帮助用户发现各种可用于 Terraform 的集成(提供程序)、配置包(模块)和安全规则(策略)。该 Registry 包含由 HashiCorp、第三方供应商和 Terraform 社区开发的解决方案。我们的目标是提供可管理任何基础设施 API 的插件、用于快速配置常用基础设施组件的预制模块,以及编写高质量 Terraform 代码的最佳实践示例。

Terraform Registry 已直接集成到 Terraform 中,允许您在配置文件中指定提供程序和模块。任何人都可以发布或使用公共Terraform Registry上的提供程序、模块和策略。要在组织内部共享私有模块,您可以使用私有注册表,或直接引用存储库和其他资源。

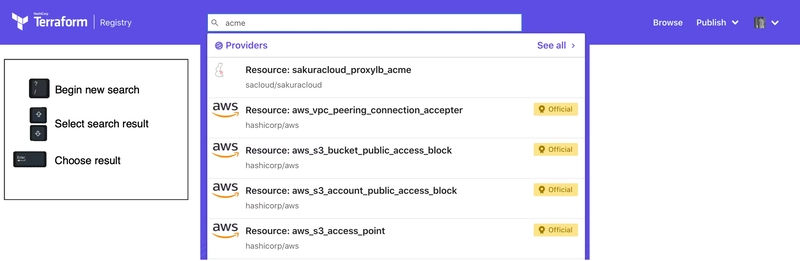

浏览注册表

注册中心按模块、提供商和策略进行分类,方便您浏览各种可用资源。您可以点击提供商或模块卡片查看更多详情,按特定层级筛选结果,或使用顶部的搜索栏。搜索功能支持键盘导航,方便您快速访问。

用户帐户

要在 Terraform Registry 上发布,请使用 GitHub 帐户登录。单击“登录”按钮,然后按照提示授权访问您的 GitHub 帐户。登录后,您可以按照说明发布模块、提供程序或策略库。

1. 实际案例

以下示例将展示 Terraform 的实际应用:

实际应用案例

示例 1:多层 Web 应用程序部署

本示例演示如何使用 Terraform 在 AWS 上部署可扩展的多层 Web 应用程序。

# Define VPC

resource "aws_vpc" "main" {

cidr_block = "10.0.0.0/16"

tags = {

Name = "Main VPC"

}

}

# Create public and private subnets

resource "aws_subnet" "public" {

count = 2

vpc_id = aws_vpc.main.id

cidr_block = "10.0.${count.index}.0/24"

availability_zone = data.aws_availability_zones.available.names[count.index]

tags = {

Name = "Public Subnet ${count.index + 1}"

}

}

resource "aws_subnet" "private" {

count = 2

vpc_id = aws_vpc.main.id

cidr_block = "10.0.${count.index + 10}.0/24"

availability_zone = data.aws_availability_zones.available.names[count.index]

tags = {

Name = "Private Subnet ${count.index + 1}"

}

}

# Define security groups, load balancer, EC2 instances, and RDS database

# (Additional resources would be defined here)

此示例设置了一个具有公共子网和私有子网的 VPC,为可扩展的应用程序奠定了基础,其中 Web 服务器位于公共子网中,数据库位于私有子网中。

示例 2:多云 Kubernetes 集群

本示例展示了如何跨多个云提供商创建 Kubernetes 集群以实现高可用性。

# AWS Provider

provider "aws" {

region = "us-west-2"

}

# Google Cloud Provider

provider "google" {

project = "my-project-id"

region = "us-central1"

}

# Kubernetes Cluster on AWS

resource "aws_eks_cluster" "aws_cluster" {

name = "aws-eks-cluster"

role_arn = aws_iam_role.eks_cluster.arn

vpc_config {

subnet_ids = aws_subnet.eks_subnet[*].id

}

}

# Kubernetes Cluster on Google Cloud

resource "google_container_cluster" "gke_cluster" {

name = "gke-cluster"

location = "us-central1"

remove_default_node_pool = true

initial_node_count = 1

}

# Output Kubernetes config for both clusters

output "aws_kubeconfig" {

value = aws_eks_cluster.aws_cluster.kubeconfig

}

output "gke_kubeconfig" {

value = google_container_cluster.gke_cluster.master_auth[0].cluster_ca_certificate

}

本示例在 AWS 和 Google Cloud 上创建 Kubernetes 集群,展示了 Terraform 的多云功能。

12. 常见陷阱及故障排除

- 状态文件冲突

- 问题:多个团队成员同时修改基础设施。

- 解决方案:使用远程状态并进行状态锁定(例如,使用 DynamoDB 锁定的 S3 后端)。

terraform {

backend "s3" {

bucket = "my-terraform-state"

key = "prod/terraform.tfstate"

region = "us-west-2"

dynamodb_table = "terraform-locks"

encrypt = true

}

}

- 提供商版本冲突

- 问题:不同团队成员使用不同的提供商版本。

- 解决方案:在配置中指定提供商版本。

terraform {

required_providers {

aws = {

source = "hashicorp/aws"

version = "~> 3.0"

}

}

}

- 资源依赖问题

- 问题:资源创建顺序错误。

- 解决方案:使用

depends_on依赖资源的属性或引用属性。

resource "aws_instance" "app_server" {

ami = "ami-0c55b159cbfafe1f0"

instance_type = "t2.micro"

depends_on = [aws_db_instance.database]

}

- 硬编码凭证

- 问题:版本控制系统中敏感数据泄露。

- 解决方案:使用环境变量或安全的密钥管理系统。

provider "aws" {

region = var.region

access_key = var.aws_access_key

secret_key = var.aws_secret_key

}

然后,使用环境变量设置这些变量:

export TF_VAR_aws_access_key=YOUR_ACCESS_KEY

export TF_VAR_aws_secret_key=YOUR_SECRET_KEY

11. 大规模部署的最佳实践

扩展现有关于最佳实践的章节,重点关注大规模部署:

大规模 Terraform 部署的最佳实践

- 使用工作区利用 Terraform 工作区,以相同的配置管理多个环境(开发、测试、生产)。

terraform workspace new prod

terraform workspace select prod

terraform apply

- 实施模块化设计,将您的基础设施分解为可重用的模块,以实现更好的组织性和可扩展性。

module "vpc" {

source = "./modules/vpc"

cidr = "10.0.0.0/16"

}

module "ec2_cluster" {

source = "./modules/ec2_cluster"

vpc_id = module.vpc.vpc_id

instance_count = 5

}

-

利用远程状态

存储远程状态文件,并启用状态锁定以实现团队协作。 -

为基础设施实施 CI/CD

使用 Jenkins、GitLab CI 或 GitHub Actions 等工具来自动化 Terraform 运行。

GitLab CI 配置示例:

stages:

- validate

- plan

- apply

validate:

stage: validate

script:

- terraform init

- terraform validate

plan:

stage: plan

script:

- terraform plan -out=tfplan

artifacts:

paths:

- tfplan

apply:

stage: apply

script:

- terraform apply -auto-approve tfplan

when: manual

- 利用数据源实现动态配置,使您的配置更加动态和灵活。

data "aws_ami" "latest_ubuntu" {

most_recent = true

owners = ["099720109477"] # Canonical

filter {

name = "name"

values = ["ubuntu/images/hvm-ssd/ubuntu-focal-20.04-amd64-server-*"]

}

}

resource "aws_instance" "web" {

ami = data.aws_ami.latest_ubuntu.id

instance_type = "t3.micro"

}

- 实施严格的命名规范,对资源采用一致的命名策略,以提高可读性和管理性。

resource "aws_instance" "web_server_prod_1" {

ami = "ami-0c55b159cbfafe1f0"

instance_type = "t2.micro"

tags = {

Name = "web-server-prod-1"

Environment = "Production"

Project = "MainApp"

}

}

通过实施这些实践,您可以有效地使用 Terraform 管理大规模基础设施部署,确保可扩展性、可维护性和跨团队协作。

结论

恭喜你完成了这篇全面的 Terraform 教程!你学习了从基础设施即代码 (IaC) 的基础知识到自定义提供程序开发和 Terraform CDK 等高级概念的广泛内容。以下是我们探讨的关键领域的回顾:

-

Terraform 及其核心概念简介

-

Terraform 配置语言 (HCL) 及其语法

-

Terraform CLI 和基本命令

-

HCP Terraform 用于增强协作和治理

-

Terraform Enterprise 用于自托管的企业级基础设施管理

-

Terraform CDK,支持使用熟悉的编程语言定义基础设施

-

提供商使用情况和配置

-

开发插件以扩展 Terraform 的功能

-

发布到 Terraform Registry

掌握了这些概念,您现在就能使用 Terraform 高效地管理和扩展基础设施。请记住,基础设施即代码不仅仅是工具,更重要的是采用最佳实践,并秉持与对待应用程序代码同等严谨的态度来对待基础设施。

在您继续 Terraform 之旅的过程中,请不断尝试,随时了解最新功能,并积极为充满活力的 Terraform 社区做出贡献。

延伸阅读

为了加深您对 Terraform 的理解并掌握其最新动态,请考虑探索以下资源:

-

Terraform 官方文档- 始终是最新、最全面的信息来源。

-

《Terraform:上手与运行》作者:Yevgeniy Brikman - 一本全面的 Terraform 指南,涵盖基础知识和高级主题。

-

HashiCorp Learn - 交互式教程和动手实验,实现实践学习。

-

Terraform 最佳实践- 由社区驱动的 Terraform 最佳实践指南。

-

Gruntwork 博客- 深入探讨 Terraform 的使用和最佳实践的文章。

-

Terraform Cloud - 探索 Terraform Cloud,以增强团队协作和工作流管理。

-

Terraform Provider 开发计划- 如果您对开发自定义提供程序感兴趣。

-

Terraform on GitHub - 关注项目、贡献代码或报告问题。

-

HashiCorp Discuss - 提问和分享知识的社区论坛。

-

超棒的 Terraform - 精选的 Terraform 工具、教程和资源列表。

记住,基础设施即代码领域瞬息万变。保持好奇心,不断学习,祝你 Terraforming 愉快!

文章来源:https://dev.to/devopsking/the-ultimate-terraform-tutorial-from-beginner-to-advanced-2024-guide-3n1o