了解黑客技术入门……

用编程技能做出很棒的东西固然好,但保护用户免受黑客攻击才是最重要的❤❤……在进行服务器端编程时,我们必须牢记的一点是数据库、密码和用户数据的安全。

以下是一些大型公司曾经面临的安全漏洞问题示例:

- LinkedIn - 2012 年(大量账户被盗)

- Adobe 云- 2013

人们并不知道自己的账户已被盗用,信息被出售以用于入侵他们的PayPal账户或银行账户……

为什么这些大公司都会遭到黑客攻击,导致用户密码泄露?

- 他们难道没有对密码进行加密或哈希处理吗?……他们确实这么做了!

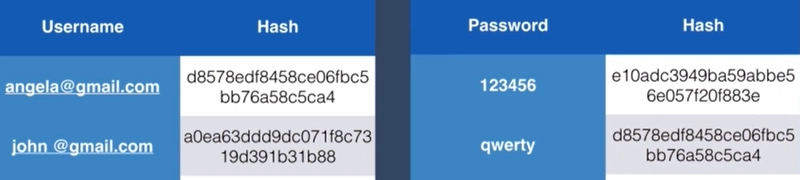

想象一下,你是一名黑客,你入侵了 LinkedIn 的数据库,然后看到了这个。

请注意:

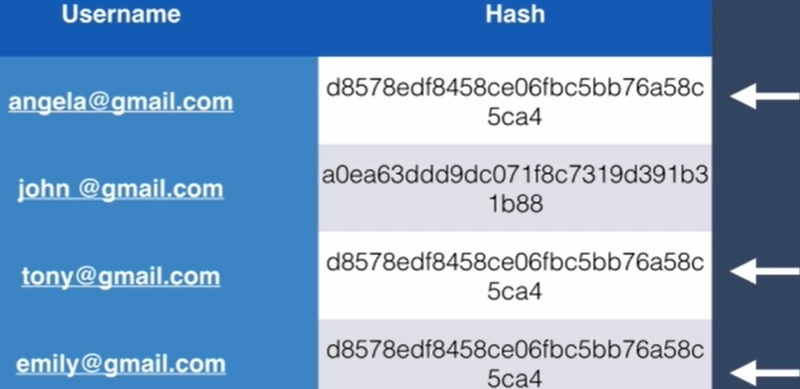

- 指向哈希值的箭头是相同的。

- 这意味着具有相应哈希值的用户拥有相同的密码。

注意:同一字符串的哈希值相同……😢

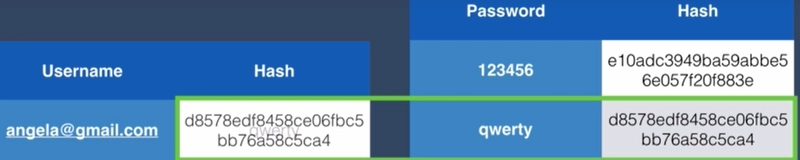

- 黑客会发现这三个人使用了相同的密码。

- 他开始构建哈希表,就像下面这样……👇👇

- 将哈希值与密码进行比较……

- 砰!💣 你的账户被盗了……👨💻👨💻👨💻

如果密码不同或不常用怎么办?

我们来创建一个哈希表……

我们需要什么🤔🤔🤔

- 所有单词均来自词典(约15万个)

- 所有号码均来自电话簿(约500万个)

- 最多 6 位字符的所有组合(约 19,770,609,664 种)

把它们全部加起来:你将得到约 190 亿种组合。

但是该怎么做呢……?😖😕🤔😡🤕

用最新的GPU或许可以做到……

- 最新的GPU每秒可以计算大约200亿次MD5哈希值……

- 这意味着,如果用户之间没有共同的密码,我们就可以破解这190亿个哈希值。

- 只需大约0.9秒。😁😁😎

当务之急是保护。

- 开发者使用加盐技术来加密密码。

- 加盐:盐值是随机数据,用作单向哈希函数的附加输入,该函数用于对数据和密码进行哈希处理。加密盐值广泛应用于许多现代计算机系统中,从 Unix 系统凭证到互联网安全。

积分:

- 由于 LinkedIn 和 Adobe 之前都遭到过黑客攻击……最常用的密码已被泄露,现在完全没用了。

- Splash Data(包含最常用密码列表……)

- 这就是为什么如今的大公司每天都要更换哈希函数的原因……为了保护用户免受黑客攻击👨💻👨💻……

给开发者的积分……

- 检查安全漏洞。

- 使用高级加密技术,例如Bcrypt。

-

使用.env文件保护 API 密钥。

npm i dotenv --save- 然后,在根目录下创建一个文件。

touch .env - 打开你的.env文件,并将你的密钥字符串放入其中。

API_KEY=Awd3B26dbj126bds82dh

CLIENT_ID=w987e8yd78eh2yeh98eh083

- 如果使用 Node.js

- 添加以下内容:

require('dotenv').config();

- 添加

Process.env.API_KEY

但你的秘密仍然有危险……别担心。

- 将.env文件添加到.gitignore 文件中可以避免这个问题。

- 就好像你把秘密文件保存在 GitHub 代码库里一样……任何人都能看到……但是把.env文件添加到 .gitignore 文件中,就能忽略你的 .env 文件了。

堆叠数据需要保护……

希望你学到了一些新的、有趣的东西……

继续学习吧……

😀祝你编程愉快!!!👨💻👨💻